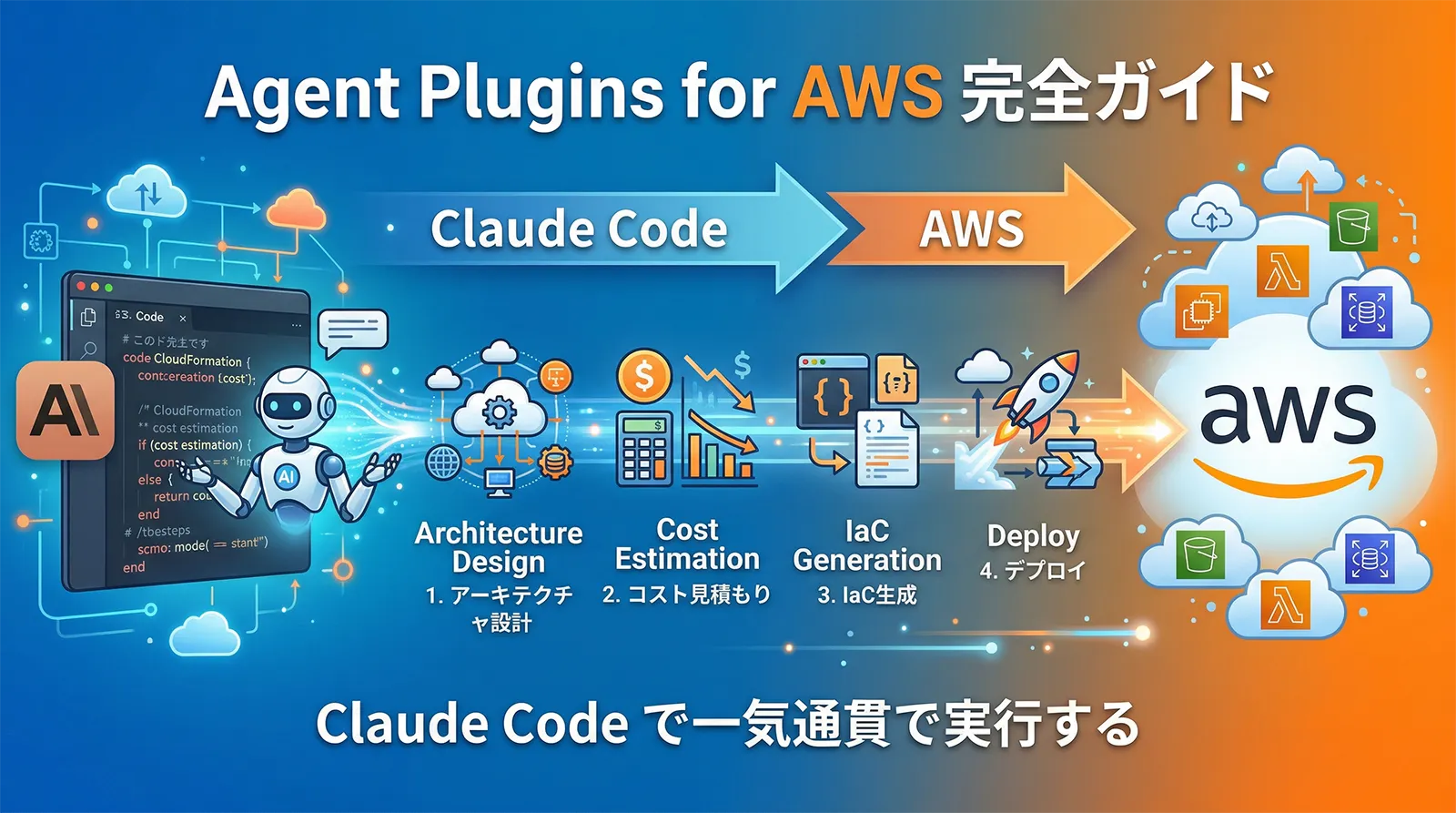

Claude Code に「Deploy to AWS」と打つだけで、アーキテクチャの提案からコスト見積もり、CDK/CloudFormationコードの生成、実際のデプロイ実行まで進んでしまう——そんな未来が2026年2月にやってきました。

AWS が公開した Agent Plugins for AWS(awslabs/agent-plugins、Apache-2.0)は、Claude Code や Cursor、Kiro といった AI コーディングアシスタントに AWS 向けのスキルを追加するオープンソースのプラグインフレームワークです。インストールすれば、AWSドキュメントへの参照・リアルタイム料金データの取得・IaC コード生成・デプロイ実行まで自然言語で一気通貫に実行できます。

本記事では利用可能な全プラグインの詳細、内部アーキテクチャ、Claude Code へのインストール手順、具体的なコマンド例、セキュリティ注意事項まで体系的に解説します。MCP(Model Context Protocol)やClaude Code Skillsの基礎知識がある方を対象としています。

- Agent Plugins for AWS で何ができるか

- 利用可能なプラグイン一覧(2026年3月時点)

- 内部アーキテクチャ:4コンポーネント構成

- Claude Code へのインストール方法

- deploy-on-aws の動作フロー:5ステップで設計からデプロイまで

- aws-serverless プラグインの詳細

- aws-amplify プラグイン:フルスタック Web/モバイル開発

- migration-to-aws プラグイン:GCP から AWS への移行支援

- gstack・tsumiki との組み合わせ

- セキュリティ上の注意事項

- トラブルシューティング

- 業界動向:AI コーディングアシスタントと AWS の深化

- よくある質問

- まとめ

Agent Plugins for AWS で何ができるか

従来、アプリケーションを AWS にデプロイするには、適切なサービス選定・IAMロール設計・CDKやCloudFormationの記述・デプロイコマンドの実行という複数の工程が必要で、慣れた開発者でも数時間かかる作業でした。Agent Plugins for AWS はこの工程を自然言語で指示するだけで実行します。

| できること | 詳細 | 従来の所要時間 |

|---|---|---|

| アーキテクチャ設計 | アプリの構成を分析し最適な AWS サービスを理由付きで提案 | 30分〜数時間 |

| リアルタイムコスト見積もり | AWS Pricing API を参照し月額コストを試算・表示 | 15〜30分 |

| IaC コード生成 | CDK(TypeScript)または CloudFormation テンプレートを生成 | 1〜数時間 |

| Dockerfile / CI/CD 生成 | GitHub Actions ワークフローと Dockerfile を同時生成 | 30分〜1時間 |

| デプロイ実行 | ユーザー確認後に AWS リソースを実際にプロビジョニング | 30分〜1時間 |

AWS の公表では「マニュアル作業で数時間かかる工程が10分未満」。もちろん本番環境への適用前にレビューは必須ですが、設計から IaC の初稿生成までを数分で終えられる価値は大きいです。

利用可能なプラグイン一覧(2026年3月時点)

awslabs/agent-plugins リポジトリには用途別に複数のプラグインが収録されています。2026年3月25日の更新でサーバーレス向けが追加され、Kiro への対応も拡張されました。

| プラグイン名 | 主な用途 | 対応サービス例 |

|---|---|---|

| deploy-on-aws | 汎用デプロイ支援(中核プラグイン) | App Runner・ECS・RDS・CloudFront・S3・Secrets Manager |

| aws-serverless | サーバーレスアーキテクチャ開発 | Lambda・API Gateway・EventBridge・Step Functions・Kinesis・SAM・CDK |

| aws-amplify | フルスタック Web/モバイル開発 | Amplify Gen 2・AppSync・Cognito・DynamoDB |

| amazon-location-service | 地図・位置情報機能の組み込み | Maps・Geocoding・Routing・Geofencing |

| migration-to-aws | GCP→AWS 移行支援 | リソース発見・サービスマッピング・コスト比較分析 |

| databases-on-aws | DB 設計・移行支援 | Aurora DSQL・RDS・DynamoDB・ElastiCache |

最初に使うべきは deploy-on-aws です。汎用的に使えるうえ、後述する5ステップフローが最も整備されているため、プラグインの動作感を理解するのに最適です。

内部アーキテクチャ:4コンポーネント構成

Agent Plugins for AWS の各プラグインは、4種類のコンポーネントをパッケージ化した単一モジュールです。Claude Code の既存機能(Skills・MCP・Hooks)を組み合わせて設計されています。

| コンポーネント | 役割 | 対応するClaude Code機能 |

|---|---|---|

| Agent Skills | 複雑なタスクを段階的に導くワークフロー定義(例:5ステップデプロイフロー) | Skills(.claude/commands/) |

| MCP Servers | 外部データソースとのリアルタイム連携(AWSドキュメント・料金データ) | MCP(Model Context Protocol) |

| Hooks | 開発者アクションに連動する自動化・ガードレール(例:SAMテンプレート検証) | Hooks |

| References | 実行時参照用の設定デフォルト・ナレッジベース(ベストプラクティス集) | CLAUDE.md / プロジェクト設定 |

deploy-on-aws が使う3つの MCP サーバー

deploy-on-aws プラグインは内部で3つの MCP サーバーを使い、AWS の最新情報をリアルタイムで参照しながら設計・見積もりを行います。

| MCP サーバー | 提供するデータ | 役割 |

|---|---|---|

awsknowledge |

AWSドキュメント・Well-Architectedフレームワーク・ベストプラクティス | サービス選定の根拠と設計ガイドラインを参照 |

awspricing |

AWS Pricing API のリアルタイム料金データ | 選定したサービス構成の月額コストを試算 |

aws-iac-mcp |

CDK・CloudFormation のベストプラクティスとパターン集 | 高品質な IaC コードを生成 |

Claude Code へのインストール方法

前提条件

- AWS CLI がインストール済みであること

aws configureで認証情報が設定済みであること(アクセスキー or IAMロール)- Claude Code がインストール済みであること

- Node.js 18+ がインストール済みであること(MCP サーバーの起動に使用)

プラグインのインストール

インストールは GitHub からリポジトリをクローンし、.claude/commands/ ディレクトリにスキルファイルを配置する方法が推奨です。プラグインの中身を確認・カスタマイズできます。

# リポジトリをクローン git clone https://github.com/awslabs/agent-plugins.git /tmp/agent-plugins # プロジェクトの .claude/commands/ ディレクトリを作成 mkdir -p .claude/commands # deploy-on-aws のスキルファイルをコピー cp /tmp/agent-plugins/plugins/deploy-on-aws/.claude/commands/*.md .claude/commands/ # aws-serverless も使う場合 cp /tmp/agent-plugins/plugins/aws-serverless/.claude/commands/*.md .claude/commands/ # 依存 MCP サーバーをセットアップ cd /tmp/agent-plugins/plugins/deploy-on-aws && npm install

Claude Code を再起動すると /deploy-on-aws などのコマンドが使えるようになります。.claude/commands/ に配置したMarkdownファイルがそのままスラッシュコマンドとして登録されます。

.claude/settings.json に自動追記されます。MCP の仕組みについて詳しくは別記事を参照してください。複数プラグインを同時に使う場合、Claude Code の起動時に複数の MCP サーバーが立ち上がります。使わないプラグインのスキルファイルは .claude/commands/ から削除しておくと起動が速くなります。

GitHub から手動セットアップ(カスタマイズしたい場合)

プラグインの内部を確認・カスタマイズしたい場合は GitHub リポジトリから直接セットアップできます。

git clone https://github.com/awslabs/agent-plugins.git cd agent-plugins # deploy-on-aws の場合 cd plugins/deploy-on-aws npm install # .claude/commands/ にスキルファイルをコピー cp -r skills/* /your-project/.claude/commands/

deploy-on-aws の動作フロー:5ステップで設計からデプロイまで

deploy-on-aws プラグインの最大の特徴は、「Deploy to AWS」という一言から始まる5ステップの構造化フローです。各ステップでユーザーに確認を求めながら進むため、意図しないリソースが自動作成されることはありません。

| ステップ | 名称 | 実行内容 | 出力 |

|---|---|---|---|

| ① | Analyze(分析) | コードをスキャンし、使用フレームワーク・依存関係・DB・ポートなどを特定 | アプリ構成の要約レポート |

| ② | Recommend(提案) | 分析結果をもとに最適な AWS サービス構成を理由付きで提案 | アーキテクチャ提案(サービス名・理由・代替案) |

| ③ | Estimate(見積もり) | AWS Pricing API を参照し月額コストを試算・表示 | サービス別コスト内訳(月額) |

| ④ | Generate(生成) | CDK/CloudFormation・Dockerfile・GitHub Actions を生成 | IaC ファイル一式 |

| ⑤ | Deploy(実行) | ユーザーの最終確認後に AWS リソースをプロビジョニング | デプロイ完了・エンドポイント URL |

実際のコマンド例と出力イメージ

Express.js + PostgreSQL のバックエンド API を AWS にデプロイする例です。

Deploy this Express app to AWS # または同義のフレーズ host on AWS deploy to production on AWS AWS architecture for this app

上記の指示から始まり、Claude Code は以下のような提案を出します。

# アーキテクチャ提案 ## バックエンド API - サービス: AWS App Runner - 理由: コンテナベースで自動スケーリング。ECS より設定が簡潔。 ## データベース - サービス: Amazon RDS PostgreSQL(db.t3.micro) - 理由: 既存スキーマと完全互換。Multi-AZ は本番推奨。 ## シークレット管理 - サービス: AWS Secrets Manager - 理由: DB パスワードと API キーを安全に管理。 ## 代替案 - ECS Fargate: より細かい制御が必要な場合 - Aurora Serverless v2: アクセスが不均一な場合にコスト最適化可能 続けますか? (Y で見積もりへ)

# 月額コスト見積もり(東京リージョン / 2026年3月時点) | サービス | 構成 | 月額 | |---------------------|-------------------------|---------| | App Runner | 0.5 vCPU / 1GB / 2インスタンス | $35.00 | | RDS PostgreSQL | db.t3.micro / 20GB gp3 | $18.50 | | Secrets Manager | 2シークレット | $0.80 | | データ転送 | 10GB/月 想定 | $0.90 | | **合計** | | **$55.20** | ※ 実際のコストはトラフィックにより変動します。 続けますか? (Y で IaC 生成へ)

ステップ④では以下のファイルが自動生成されます。

infra/lib/app-stack.ts— AWS CDK スタック定義(TypeScript)Dockerfile— マルチステージビルド対応.github/workflows/deploy.yml— GitHub Actions CI/CD パイプライン(OIDC認証)infra/bin/app.ts— CDK エントリーポイントinfra/cdk.json— CDK 設定ファイル

# ===== ビルドステージ ===== FROM node:20-alpine AS builder WORKDIR /app COPY package*.json ./ RUN npm ci --only=production # ===== 実行ステージ ===== FROM node:20-alpine AS runner WORKDIR /app # セキュリティ:非rootユーザーで実行 RUN addgroup --system --gid 1001 nodejs RUN adduser --system --uid 1001 appuser COPY --from=builder /app/node_modules ./node_modules COPY --chown=appuser:nodejs . . USER appuser EXPOSE 3000 # ヘルスチェック(App Runner が使用) HEALTHCHECK --interval=30s --timeout=3s \ CMD wget -qO- http://localhost:3000/health || exit 1 CMD ["node", "src/index.js"]

生成される Dockerfile はマルチステージビルドと非 root ユーザーでの実行を採用したセキュアな構成です。App Runner のヘルスチェックエンドポイント(/health)も考慮されています。

ステップ④で生成される CDK コード例

ステップ④では AWS CDK の TypeScript コードが自動生成されます。App Runner + RDS PostgreSQL の構成例を示します。

import * as cdk from "aws-cdk-lib";

import * as apprunner from "@aws-cdk/aws-apprunner-alpha";

import * as rds from "aws-cdk-lib/aws-rds";

import * as ec2 from "aws-cdk-lib/aws-ec2";

import * as secretsmanager from "aws-cdk-lib/aws-secretsmanager";

import { Construct } from "constructs";

export class AppStack extends cdk.Stack {

constructor(scope: Construct, id: string, props?: cdk.StackProps) {

super(scope, id, props);

// VPC(App Runner から RDS へのプライベートアクセス用)

const vpc = new ec2.Vpc(this, "AppVpc", {

maxAzs: 2,

natGateways: 1,

});

// DB パスワードを Secrets Manager で管理

const dbSecret = new secretsmanager.Secret(this, "DbSecret", {

generateSecretString: {

secretStringTemplate: JSON.stringify({ username: "appuser" }),

generateStringKey: "password",

excludeCharacters: "/@"",

},

});

// RDS PostgreSQL インスタンス

const database = new rds.DatabaseInstance(this, "Database", {

engine: rds.DatabaseInstanceEngine.postgres({

version: rds.PostgresEngineVersion.VER_16,

}),

instanceType: ec2.InstanceType.of(

ec2.InstanceClass.T3, ec2.InstanceSize.MICRO

),

vpc,

credentials: rds.Credentials.fromSecret(dbSecret),

databaseName: "appdb",

deletionProtection: false, // 本番では true に変更

});

// App Runner サービス

const service = new apprunner.Service(this, "AppService", {

source: apprunner.Source.fromEcr({

imageConfiguration: {

port: 3000,

environmentSecrets: {

DB_PASSWORD: apprunner.Secret.fromSecretsManager(dbSecret, "password"),

},

environmentVariables: {

DB_HOST: database.dbInstanceEndpointAddress,

DB_NAME: "appdb",

DB_USER: "appuser",

NODE_ENV: "production",

},

},

repository: /* ECR リポジトリを指定 */ undefined as any,

tag: "latest",

}),

cpu: apprunner.Cpu.HALF,

memory: apprunner.Memory.ONE_GB,

});

// 出力

new cdk.CfnOutput(this, "ServiceUrl", { value: service.serviceUrl });

new cdk.CfnOutput(this, "DbEndpoint", {

value: database.dbInstanceEndpointAddress,

});

}

}

生成される CDK コードはベストプラクティスに沿った構成になっていますが、ECR リポジトリの指定など一部の値は環境に合わせて手動で補完する必要があります。

ステップ④で同時に生成される GitHub Actions ワークフロー

name: Deploy to AWS

on:

push:

branches: [main]

workflow_dispatch:

env:

AWS_REGION: ap-northeast-1

ECR_REPOSITORY: my-app

APP_RUNNER_SERVICE: my-app-service

jobs:

test:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- uses: actions/setup-node@v4

with:

node-version: "20"

cache: "npm"

- run: npm ci

- run: npm test

build-and-deploy:

needs: test

runs-on: ubuntu-latest

permissions:

id-token: write # OIDC 認証に必要

contents: read

steps:

- uses: actions/checkout@v4

# OIDC で AWS 認証(アクセスキー不要)

- name: Configure AWS credentials

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: ${{ secrets.AWS_DEPLOY_ROLE_ARN }}

aws-region: ${{ env.AWS_REGION }}

- name: Login to Amazon ECR

id: login-ecr

uses: aws-actions/amazon-ecr-login@v2

- name: Build and push Docker image

env:

ECR_REGISTRY: ${{ steps.login-ecr.outputs.registry }}

IMAGE_TAG: ${{ github.sha }}

run: |

docker build -t $ECR_REGISTRY/$ECR_REPOSITORY:$IMAGE_TAG .

docker push $ECR_REGISTRY/$ECR_REPOSITORY:$IMAGE_TAG

- name: Deploy CDK stack

run: |

npm install -g aws-cdk

cd infra && npm ci

cdk deploy --require-approval never

生成される GitHub Actions ワークフローは OIDC 認証を使用しており、アクセスキーをシークレットに保存する必要がありません。Claude Code と GitHub Actions の連携と組み合わせると、PR マージをトリガーとした自動デプロイパイプラインが数分で完成します。

特定フェーズだけを実行するコマンド

全工程を一気に進めるのではなく、特定のフェーズだけを実行することもできます。

# コスト見積もりだけ行う estimate AWS cost for this app # IaC コード生成だけ行う(デプロイはしない) generate AWS infrastructure code # アーキテクチャ提案だけ行う AWS architecture recommendation for this app # 本番向け構成で提案(Multi-AZ・冗長構成) deploy this app to AWS production-ready

aws-serverless プラグインの詳細

2026年3月25日に追加された aws-serverless プラグインは、Lambda を中心としたサーバーレスアーキテクチャに特化したプラグインです。

| 機能カテゴリ | 詳細 |

|---|---|

| Lambda 関数開発 | ランタイム選定・メモリ/タイムアウト最適化・コールドスタート対策・Lambda Durable Functions(ステートフル長時間実行)サポート |

| イベント統合 | EventBridge・Kinesis・SQS・SNS・S3 イベントトリガーの設定コード生成 |

| API 設計 | API Gateway(REST/HTTP/WebSocket)統合設計・OpenAPI 仕様生成 |

| オーケストレーション | Step Functions ステートマシン定義(Amazon States Language)の生成 |

| IaC 生成 | SAM(Serverless Application Model)と AWS CDK の両対応 |

| 可観測性 | CloudWatch Logs・X-Ray トレーシング・CloudWatch Alarms の設定コード生成 |

# Lambda + API Gateway 構成を作成 Create a REST API with Lambda and API Gateway # イベント駆動アーキテクチャ Create a Lambda function triggered by S3 events # Step Functions ワークフロー Create a Step Functions workflow for order processing # SAM テンプレートを生成 Generate SAM template for this serverless application

import { APIGatewayProxyEvent, APIGatewayProxyResult } from "aws-lambda";

import { DynamoDBClient } from "@aws-sdk/client-dynamodb";

import { DynamoDBDocumentClient, GetCommand } from "@aws-sdk/lib-dynamodb";

const client = new DynamoDBClient({});

const docClient = DynamoDBDocumentClient.from(client);

export const handler = async (

event: APIGatewayProxyEvent

): Promise<APIGatewayProxyResult> => {

const id = event.pathParameters?.id;

if (!id) {

return { statusCode: 400, body: JSON.stringify({ error: "Missing id" }) };

}

const result = await docClient.send(

new GetCommand({ TableName: process.env.TABLE_NAME!, Key: { id } })

);

if (!result.Item) {

return { statusCode: 404, body: JSON.stringify({ error: "Not found" }) };

}

return {

statusCode: 200,

headers: { "Content-Type": "application/json" },

body: JSON.stringify(result.Item),

};

};

aws-amplify プラグイン:フルスタック Web/モバイル開発

aws-amplify プラグインは Amplify Gen 2 を使ったフルスタック開発に特化しています。バックエンド(AppSync/Cognito/DynamoDB)とフロントエンド(Next.js/React/React Native)を統合した開発を支援します。

| 機能 | 詳細 |

|---|---|

| 認証設計 | Cognito User Pool・Identity Pool の設計と設定コード生成(MFA・ソーシャルログイン対応) |

| GraphQL API | AppSync GraphQL スキーマ定義・リゾルバー・リアルタイムサブスクリプション設計 |

| データモデリング | DynamoDB のスキーマ設計・GSI(グローバルセカンダリインデックス)最適化 |

| ファイルストレージ | S3 + Amplify Storage の設定コード生成 |

| CI/CD 統合 | Amplify Hosting の設定・自動デプロイパイプライン構築 |

# Amplify フルスタックアプリをセットアップ Set up a full-stack app with Amplify Gen 2 # 認証機能を追加 Add Cognito authentication with email and Google OAuth # GraphQL API を設計 Create a GraphQL API for a blog with posts and comments # リアルタイム機能を追加 Add real-time updates with AppSync subscriptions

Amplify Gen 2 はファイルベースの設定(amplify/backend.ts)を採用しており、aws-amplify プラグインが生成するコードはこの形式に準拠しています。既存の Amplify Gen 1 プロジェクトを Gen 2 に移行する際にも活用できます。

migration-to-aws プラグイン:GCP から AWS への移行支援

migration-to-aws は Google Cloud Platform(GCP)上のリソースを AWS に移行する作業を支援します。単純な「サービスマッピング」ではなく、コスト差分の分析まで行う点が特徴です。

| 機能 | 詳細 |

|---|---|

| リソース発見 | GCP プロジェクトを分析し、使用中のサービス・リソースを一覧化 |

| サービスマッピング | GCP サービスと同等の AWS サービスを対応表として提示(例:Cloud Run → App Runner / ECS) |

| コスト比較 | 現在の GCP コストと移行後の AWS コストを並べて試算 |

| 移行ロードマップ | 依存関係を考慮した移行順序の提案・フェーズ分けの計画書生成 |

# GCP から AWS への移行計画を立てる Analyze this GCP project and create an AWS migration plan # コスト比較 Compare costs between current GCP setup and equivalent AWS services # 特定サービスの移行 Migrate this Cloud Run service to AWS App Runner

gstack・tsumiki との組み合わせ

Agent Plugins for AWS は、Claude Code の他のスキル集と組み合わせることで真価を発揮します。

| 組み合わせ | 効果 | シナリオ例 |

|---|---|---|

| tsumiki + deploy-on-aws | 設計→IaC生成→デプロイの一気通貫 | kairo-requirements で仕様確定 → kairo-design でアーキテクチャ設計 → deploy-on-aws でそのまま AWS にデプロイ |

| gstack + deploy-on-aws | リリース管理とデプロイ実行の統合 | /ship でコードをマージ → deploy-on-aws でステージング環境にデプロイ → /canary で段階的本番リリース |

| GitHub Actions + aws-serverless | CI/CD パイプラインの自動構築 | aws-serverless で生成した GitHub Actions ワークフローをそのままリポジトリに追加 |

特に tsumiki との組み合わせは強力です。tsumiki の Kairo フローで仕様・設計・タスク分割まで完了し、実装コードができたタイミングで deploy-on-aws を起動すると、設計書に記載されたアーキテクチャを反映した IaC コードが生成されます。

セキュリティ上の注意事項

デプロイ実行が可能な強力なプラグインだからこそ、セキュリティには特別な注意が必要です。AWS 公式も「プラグインは開発者の判断を代替するものではなくアクセラレーター」と明言しています。

| 注意点 | 具体的な対策 |

|---|---|

| 最小権限の IAM 設定 | 使用するAWSクレデンシャルは、必要なサービスの権限のみに絞った専用 IAM ロールを作成する。本番環境用の管理者権限は使わない |

| 生成コードのレビュー必須 | ステップ④で生成された IaC コードは、デプロイ前にセキュリティ・コスト・レジリエンスの観点で必ずレビューする |

| IaC のセキュリティスキャン | 生成された CloudFormation / CDK コードに cfn-nag・checkov・tfsec などのセキュリティスキャンを実行する |

| コスト上限の設定 | AWS Budgets でアラートを設定し、想定外のリソース作成によるコスト超過を防ぐ |

| ステージング環境での検証 | 本番環境への適用前に必ず別アカウントまたはステージング環境でテストする |

推奨 IAM ポリシーの考え方

deploy-on-aws で最低限必要な権限は、使用するサービスへの書き込み権限です。あらかじめサービス範囲を絞った IAM ポリシーを作成しておくと安全です。

Version: "2012-10-17"

Statement:

- Effect: Allow

Action:

- apprunner:*

- rds:CreateDBInstance

- rds:DescribeDBInstances

- secretsmanager:CreateSecret

- secretsmanager:PutSecretValue

- iam:CreateRole

- iam:AttachRolePolicy

- iam:PassRole

Resource: "*"

Condition:

StringEquals:

aws:RequestedRegion: "ap-northeast-1" # 東京リージョンに限定

トラブルシューティング

MCP サーバーが起動しない

deploy-on-aws は内部で3つの MCP サーバーを起動します。起動に失敗する場合の原因と対処法を確認してください。

| 症状 | 原因 | 対処法 |

|---|---|---|

| 「MCP server failed to start」エラー | Node.js のバージョンが古い | Node.js 18 以上にアップデート。node --version で確認 |

| コスト見積もりが「N/A」になる | AWS クレデンシャルが未設定または期限切れ | aws configure で認証情報を再設定。aws sts get-caller-identity で確認 |

| 「Access Denied」エラー | IAM 権限が不足 | 使用しているサービスへの書き込み権限があるか IAM ポリシーを確認 |

| デプロイがタイムアウトする | CloudFormation スタックの作成に時間がかかっている | AWS コンソールの CloudFormation でスタックの状態を直接確認 |

プラグインのアップデート

awslabs/agent-plugins は活発に更新されています。定期的に最新版に更新することで新機能やバグ修正を受け取れます。

# 現在のバージョン確認 /plugin list # アップデート /plugin update deploy-on-aws /plugin update aws-serverless # または GitHub から直接クローンしてセットアップしている場合 cd agent-plugins && git pull

生成コードの品質を上げるコツ

deploy-on-aws が生成するコードの品質は、プロジェクトのコンテキストが豊富なほど高くなります。以下の情報をプロジェクトに用意しておくと精度が上がります。

- README.md:アプリの概要・使用技術・外部サービス依存を記述

- package.json / requirements.txt:依存関係が明示されていること

- .env.example:必要な環境変数の一覧(値は不要、キー名だけでOK)

- 既存の docker-compose.yml:ローカル構成が記述されていれば AWS 構成への変換精度が向上

逆に、プロジェクトルートに不要なファイルが大量にある場合は .claudeignore でスキャン対象から除外するとコンテキストが絞られて精度が上がります。

業界動向:AI コーディングアシスタントと AWS の深化

Agent Plugins for AWS のリリースは単独の出来事ではなく、クラウドプロバイダーと AI コーディングツールの統合という大きなトレンドの一部です。

| 出来事 | 時期 | 内容 |

|---|---|---|

| Agent Plugins for AWS 初回リリース | 2026年2月17日 | deploy-on-aws プラグイン公開(Apache-2.0)。Claude Code・Cursor 対応 |

| aws-serverless プラグイン追加 | 2026年3月25日 | Lambda/SAM/Step Functions 特化プラグイン。Kiro 対応も追加 |

| Azure Skills Plugin 公開 | 2026年3月25日 | Microsoft が同日に Azure 向け類似プラグインを公開(業界トレンドが加速) |

| CloudZero Plugin 登場 | 2026年3月 | サードパーティ製。AWS/GCP/Azure のコスト可視化を Claude Code 内で実現 |

AWS と Microsoft が同日にそれぞれのクラウド向けプラグインをリリースしたことは、「AI コーディングアシスタント × クラウド統合」が業界標準のアプローチになりつつあることを示しています。今後 Google Cloud 向けのプラグインも登場することが予想されます。

よくある質問

まとめ

Agent Plugins for AWS は、Claude Code に AWS 向けのスキルを追加するオープンソースフレームワークです。インストールするだけで、アーキテクチャ設計・コスト見積もり・IaC生成・デプロイ実行を自然言語で一気通貫に実行できます。

| プラグイン | 最適なシーン |

|---|---|

| deploy-on-aws | 新規アプリを AWS にデプロイしたい。まず試すべき中核プラグイン |

| aws-serverless | Lambda・API Gateway・Step Functions を使うサーバーレス開発 |

| aws-amplify | Amplify Gen 2 を使ったフルスタック Web/モバイル開発 |

| migration-to-aws | GCP から AWS に移行を検討している |

| amazon-location-service | アプリに地図・位置情報機能を追加したい |

| databases-on-aws | Aurora DSQL や RDS の設計・移行を行いたい |

まず deploy-on-aws をインストールして「estimate AWS cost for this app」から試してみてください。コスト見積もりだけでも、サービス選定の検討材料として十分な価値があります。tsumiki で仕様・設計を固めてから deploy-on-aws でデプロイする流れが、現時点での最も体系的な開発フローです。

Claude Code の基本・MCP の仕組み・Claude Code のセキュリティガイドも合わせて参照してください。